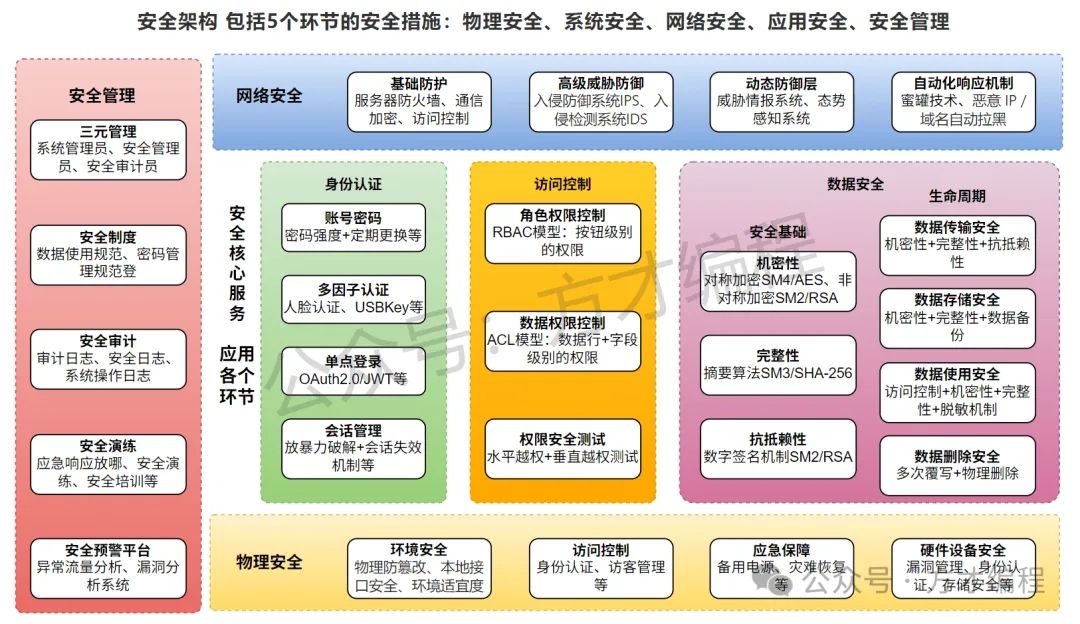

一、架构图

二、链路说明

从物理安全、网络安全、应用安全(安全核心服务)、安全管理四个维度(涵盖5个环节的安全措施),构建了一套全方位的安全防护体系,详细讲解:

1. 物理安全

聚焦硬件设备与物理环境的安全,包含4个维度:

环境安全:物理防篡改(如机房物理门禁、设备防破坏)、本地接口安全(如USB接口锁死)、环境适宜度(温湿度、防尘等保障设备稳定运行)。

访问控制:身份认证、访客管理(对进入物理区域的人员进行身份核验与权限管理)。

应急保障:备用电源(应对断电)、灾难恢复(如数据灾备方案)。

硬件设备安全:漏洞管理(硬件自身漏洞修复)、身份认证(设备访问的身份校验)、存储安全(存储介质的物理/逻辑防护)。

2. 网络安全

构建多层级的网络防御体系,分为4个防护层:

基础防护:服务器防火墙(隔离内外网/不同网络区域)、通信加密(数据传输加密)、访问控制(网络层面的权限管控)。

高级威胁防御:入侵防御系统(IPS,主动拦截入侵行为)、入侵检测系统(IDS,检测并告警入侵行为)。

动态防御层:威胁情报系统(整合外部威胁信息)、态势感知系统(实时监控网络安全态势)。

自动化响应机制:蜜罐技术(诱捕攻击者)、恶意IP/域名自动拉黑(自动拦截恶意网络实体)。

3. 安全核心服务(应用安全+系统安全)

围绕身份认证、访问控制、数据安全三大核心,保障应用与系统的安全:

(1) 身份认证

账号密码:要求密码强度高+定期更换,夯实账号基础安全。

多因子认证:人脸认证、USBKey等,通过“多种认证因素组合”提升身份可信度。

单独登录:OAuth2.0/JWT等,用于应用间/API的身份授权(如第三方登录、接口认证)。

会话管理:防暴力破解(如登录失败次数限制)、会话失效机制(超时自动登出),避免账号被破解或会话劫持。

(2) 访问控制

角色权限控制(RBAC模型):按“角色”分配权限,精细到按钮级别(如管理员可操作“删除”按钮,普通用户不可)。

数据权限控制(ACL模型):按“数据行+字段”级别管控权限(如员工A仅能查看自己的客户数据,且隐藏手机号字段)。

权限安全测试:检测水平越权(如用户A访问用户B的数据)、垂直越权(如普通用户访问管理员功能)漏洞。

(3) 数据安全

覆盖数据生命周期+安全基础属性(机密性、完整性、抗抵赖性):

安全基础:

机密性:对称加密(SM4/AES)、非对称加密(SM2/RSA),保障数据“不被非法读取”。

完整性:摘要算法(SM3/SHA-256),验证数据“是否被篡改”。

抗抵赖性:数字签名(SM2/RSA),防止数据发送方“否认行为”。

生命周期:

数据传输安全:保障传输过程的机密性、完整性、抗抵赖性。

数据存储安全:保障存储时的机密性、完整性,需结合数据备份机制。

数据使用安全:访问控制+数据脱敏(如隐藏身份证后4位)+机密性+完整性。

数据删除安全:多次覆写+物理删除,确保数据“删除后无法恢复”。

4. 安全管理

通过制度、人员、流程、技术平台保障安全体系落地:

三元管理:明确系统管理员、安全管理员、安全审计员的职责分工,实现“管运分离、审计独立”。

安全制度:制定数据使用规范、密码管理规范等,以制度约束行为。

安全审计:记录审计日志、安全日志、系统操作日志,用于“事后追溯、责任界定”。

安全演练:应急响应演练、安全培训等,提升团队“安全事件处置能力”。

安全预警平台:通过异常流量分析、漏洞分析系统,实时监测、提前预警安全风险。

文章来源:方才编程